(Minh họa)

Vài năm trước đây,

Kaspersky Labs đã tiến hành cho kiểm trả thử về khả năng chống đở của các

"mật khẩu đã được băm" (hashed passwords) khi đối mặt với một GPU chơi game hiện đại. Giờ đây, công ty bảo mật có trụ sở tại Moscow này đã cho cập nhật cuộc nghiên cứu mới và phát hiện ra rằng tình hình hiện nay đang trở nên tồi tệ hơn nhưng đó là một sự thật mà không có ai có thể chối cãi được.

Đúng vào dịp

"Ngày Mật khẩu Thế giới", Kaspersky đưa ra lời nhắc nhở đến mọi người rằng các "thuật toán băm" nay đã lỗi thời, chẳng hạn như

MD5, vẫn nằm trong số những sự lựa chọn tồi tệ nhất để lưu trữ mật khẩu. Trong một bài viết gần đây, công ty bảo mật này đã xem xét lại một cuộc nghiên cứu được thực hiện trong năm 2024, trong đó đánh giá

"khả năng bị bẻ khóa" của các mật khẩu trên thực tế. Kết luận đưa ra không gây ra nhiều ngạc nhiên cho nhiều người: tốc độ cho bẻ khóa mật khẩu vẫn tiếp tục gia tăng nhanh và lẹ hơn, đồng nghĩa với việc mức độ bảo mật tổng quát đang ngày càng bị suy giảm.

Các thuật toán băm này được thiết kế ra nhằm chuyển đổi những chuỗi ký tự có bất cứ độ dài nào thành các giá trị băm có độ dài cố định. Ngay cả một sự thay đổi nhỏ nhất trong văn bản đầu vào cũng sẽ tạo ra một giá trị băm hoàn toàn khác biệt. Điều này có nghĩa là một cơ sở dữ kiện chứa các giá trị băm được bảo mật đúng cách sẽ giúp bảo vệ mật khẩu người tiêu dùng tránh khỏi sự tấn công của bọn hacker và tội phạm mạng, ngay cả khi chính cơ sở dữ kiện đó bị rò rỉ ra.

Đó là về mặt lý thuyết. Tuy nhiên, trên thực tế,

thuật toán MD5 (viết tắt của tiếng Anh:

Message-Digest algorithm 5), vốn được sử dụng rộng rãi, giờ lại mang tiếng xấu là một sự lựa chọn thiếu an toàn cho việc băm mật khẩu. Về lý thuyết,

MD5 không phải là thuật toán có thể bị đảo ngược, tức là không tồn tại bất cứ

"lối tắt" toán học nào nhằm giúp khôi phục lại số liệu đầu vào gốc. Điều khiến cho thuật toán này trở nên nguy hiểm chính là việc nó được thiết kế ra để thực hiện các phép tính với tốc độ rất nhanh, do vậy điều này cho phép kẻ tấn công sử dụng phương pháp

"tấn công vét cạn" (brute-force) để cho thử hàng tỷ mật khẩu tạo ra trong mỗi giây, cho đến khi tìm ra được mật khẩu tạo ra giá trị băm trùng khớp với dữ kiện cần cho bẻ khóa. Mặc dù vậy, thuật toán này vẫn có thể là một sự lựa chọn phù hợp cho các mục đích khác không có liên quan đến ngành mật mã học, chẳng hạn như kiểm tra tính toàn vẹn của tập tin.

(Minh họa)

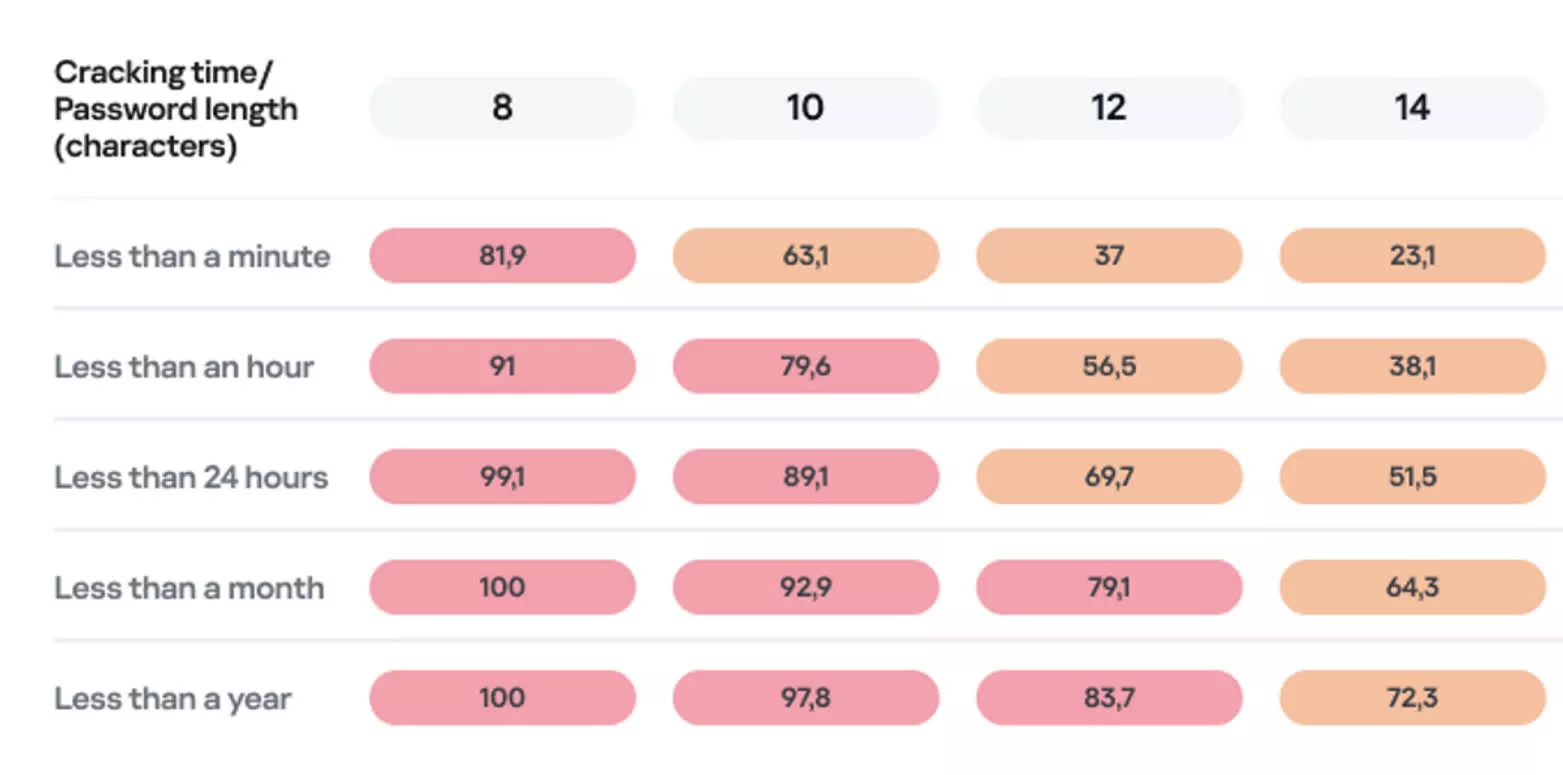

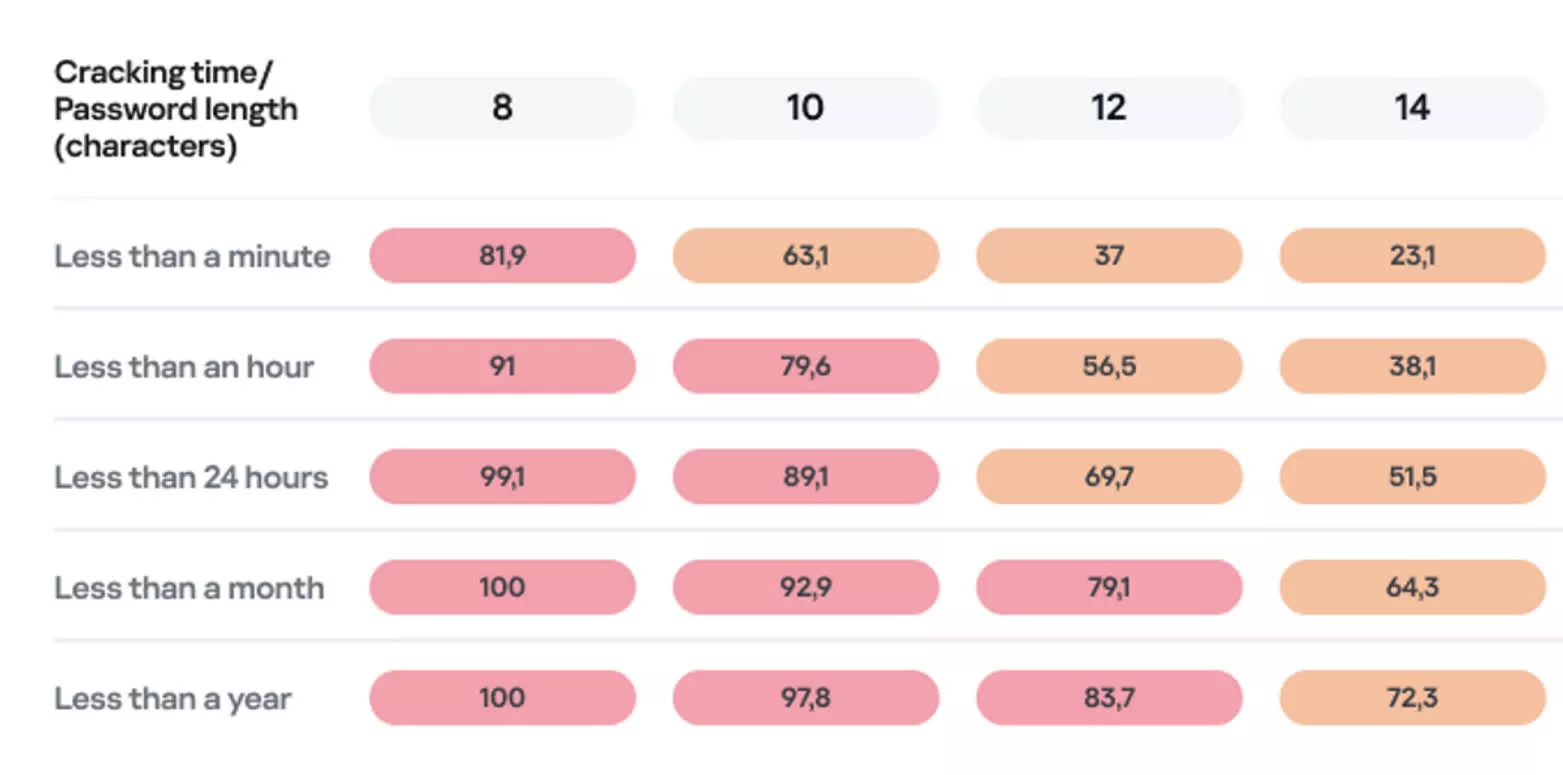

Bài viết của Kaspersky chỉ tập trung đề cập vào 231 triệu mật khẩu độc nhất bị rò rỉ trên trang

"web đen"(dark web). Các chuyên gia phân tích tại Moscow đã cho mã hóa (hash) cơ sở số liệu mật khẩu này qua thuật toán

MD5, sau đó cho kiểm tra độ bền vững của mật khẩu bằng cách thử cho phá giải các mã hash đó chỉ với một GPU GeForce RTX 5090 duy nhất. Kết quả cuối cùng cho thấy các mật khẩu này tỏ ra khá yếu kém giống như trước đây, trong khi việc bẻ khóa chúng ngày càng trở nên dễ dàng và nhanh chóng hơn nhờ vào kỹ thuật tăng tốc từ phần cứng hiện đại.

Số liệu chỉ ra rằng có đến 60% con số mật khẩu được kiểm tra có thể bị bẻ khóa trong vòng chưa đầy một giờ, tăng đến 59% so với mức của hai năm trước đây. Tệ hơn nữa, gần một nửa số mật khẩu (48%) đã bị bẻ khóa chỉ trong vòng chưa đầy 60 giây. Độ dài của mật khẩu vẫn là một trong những yếu tố quan trọng nhất nhằm quyết định độ mạnh yếu của mật khẩu, tuy nhiên, người ta vẫn có xu hướng tạo ra những mật khẩu đơn giàn, dễ đoán, khiến cho quá trình bẻ khóa đã trở nên dễ dàng hơn đáng kể.

Các mật khẩu thông dụng nhất, tự đặt ra thường quá yếu, chẳng hạn như

"123456", trong khi đó, mật khẩu do AI tạo ra cũng có thể bị bẻ khóa tương đối dễ dàng nếu kẻ tấn công nắm bắt được các quy luật mà những mô hình AI thường ưu tiên cho sử dụng. Phương pháp băm

MD5 trên thực tế đã trở thành một lỗ hổng bảo mật nghiêm trọng, bởi lẽ các nguồn số liệu mật khẩu bị rò rỉ vẫn có thể tiếp tục cho lưu hành trên các diễn đàn ngầm trong suốt nhiều năm.

Kaspersky khuyến cáo nên từ bỏ sử dụng

MD5 để chuyển sang sử dụng các thiết kế mật khẩu chuyên dụng khác và có tốc độ xử lý chậm hơn, chẳng hạn như

bcrypt hoặc

Argon2. Những thiết kế tạo mật khẩu này đặc biệt nhằm chống lại các cuộc

"tấn công vét cạn" (brute-force) khiến cho mỗi thao tác tính toán bẻ khóa trở nên tốn kém về mặt tài nguyên. Việc kích hoạt xác thực nhiều yếu tố và thay thế mật khẩu với passkey bất cứ khi nào có thể sẽ thiết lập thêm một lớp phòng vệ thứ hai mang tính then chốt. Qua đó, chỉ riêng việc bẻ khóa được mật khẩu thôi sẽ không còn dễ dàng nữa để giúp cho bọn hackers tấn công chiếm quyền truy cập vào hệ thống.

Phỏng dịch qua Google

** Tham khảo thêm ở đây:

-

https://bcrypt-generator.com

-

https://argon2.online