|

CẢNH GIÁC: Chiêu trò giả mạo LastPass đang lan truyền, có thể bị lấy cắp thông tin cá nhân chỉ sau một cú nhấp chuột

1 Attachment(s)

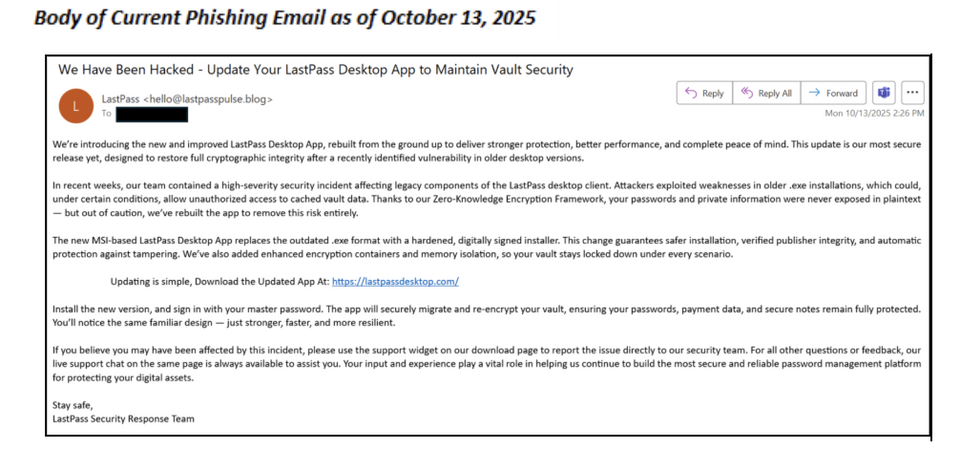

Ngày 13 tháng 10 năm 2025, một chiêu trò lừa đảo mới đang lan truyền rộng rãi, khi mạo danh ứng dụng LastPass nhằm gạ gẫm người sử dụng tải xuống phần mềm độc hại. Email giả mạo được gửi từ địa chỉ "hello@lastpasspulse .blog" hoặc "hello@lastpassgazet te.blog", với tựa đề gây hoang mang sợ hãi: "Chúng tôi đã bị xâm nhập trái phép Hãy cho cập nhật ứng dụng máy tính LastPass của bạn để duy trì sự bảo mật Vault"

(Minh họa) Cảnh cáo lừa đảo: Email giả mạo "LastPass Hack" đang phát tán phần mềm độc hại Trên thực tế, ứng dụng LastPass này không hề bị xâm phạm. Bọn tin tặc đang lợi dụng tâm lý lo sợ và sự khẩn cấp của người sử dụng để lừa cài đặt mã độc vào máy tính. Những email này mô phỏng gần như hoàn hảo thông báo thật của LastPass, báo động về kho lưu trữ mật khẩu đang gặp rủi ro trừ phi người dùng cho cập nhật ứng dụng ngay lập tức. Sự liên kết trong email có vẻ như dẫn đến trang cho tải xuống chính thức, nhưng thực chất lại chuyển hướng người dùng đến các tên miền độc hại như "lastpassdesktop.com "(IP 172.67.147.36) hoặc "lastpassgazette.blo g" (IP 84.32.84.32). Ngoài ra, bọn tin tặc còn cho đăng ký trước tên miền "lastpassdesktop.app " (IP 172.67.219.2), cho thấy bọn chúng muốn duy trì kế hoạch lừa đảo này lâu dài hơn.  (Minh họa) Những tên miền này được lưu trữ tại NICENIC, một công ty cung cấp dịch vụ nổi tiếng trong giới tội phạm mạng vì có khả năng chống lại yêu cầu cho gỡ bỏ nội dung. Chiêu trò này bỉ ổi này được tung ra đúng vào kỳ nghỉ cuối tuần ở Hoa Kỳ, thời điểm mà các nhómi an ninh mạng thường hoạt động khá hạn chế, giúp cho bọn hacker kéo dài cô hội tốt và thời gian để hoạt động. Chiêu trò và cách nhận biết chuyện lừa đảo Chiêu trò lừa đảo này dựa trên "phản ứng xã hội" (social engineering), lợi dụng các phản ứng tự nhiên của con người trước cảm giác sợ hãi và tình trạng cấp bách. Khi nạn nhân mở ra email, họ sẽ bị thuyết phục để tải xuống "bản cập nhật bảo mật mới", nhưng thực chất đó là quy trình cài đặt mã độc có thể chứa keylogger, "cửa hậu" (backdoor) hoặc phần mềm độc hại để đánh cắp thông tin và mật khẩu đăng nhập. Các dấu hiệu nhận biết chiêu trò lừa đảo này gồm: - Địa chỉ email gửi đến không thuộc tên miền chính thức của LastPass. - Tên miền mới đăng ký, thông tin WHOIS mơ hồ, không liên kết với công ty. - Máy chủ lưu trữ thuộc NICENIC, nơi thường bị lạm dụng cho các hoạt động phi pháp. - Thời điểm gửi email trùng hợp với lúc nghỉ lễ, lợi dụng sự chậm trễ phản ứng của nhóm an ninh mạng. Dù giao diện các trang lừa đảo gần như giống hệt cổng thông tin chính thức, nhưng chúng không có chứa chứng chỉ TLS hợp lệ. Khi truy cập vô, Cloudflare thường hiển thị ra lời cảnh cáo về nội dung lừa đảo, tuy nhiên nhiều người vẫn có thể bỏ qua vì lo sợ bị mất tài khoản. Cách để phòng tránh: - Không nhấp vào liên kết hoặc tải xuống tập tin đính kèm từ email đáng ngờ. - Kiểm tra kỹ địa chỉ người gửi và lỗi chính tả trong tên miền. - Di chuyển chuột để xem đường dẫn thật trước khi vô truy cập. - Báo cáo ngay email nghi ngờ đến abuse@lastpass.com. Hiện tại, LastPass đang phối hợp với các công ty đăng ký tên miền, dịch vụ lưu trữ và cơ quan chức năng để tiến hành gỡ bỏ các trang web giả mạo này. Cloudflare cũng đã chèn trang cảnh cáo nhằm chặn truy cập vào các địa chỉ độc hại. Nên bật việc xác thực đa yếu tố (MFA), thường xuyên cho cập nhật phần mềm diệt virus và bật lên chức năng bảo vệ điểm cuối (endpoint protection) để ngăn chặn mã độc. Việc nắm rõ các chiến thuật lừa đảo mới và không tin vào email yêu cầu phải cập nhật đột ngột là cách tốt nhất để bảo vệ tài khoản LastPass và thông tin cá nhân. Đọc thêm chi tiết tại đây: - https://gbhackers.com/fake-lastpass-hack/ |

| All times are GMT. The time now is 05:26. |

VietBF - Vietnamese Best Forum Copyright ©2005 - 2026

User Alert System provided by

Advanced User Tagging (Pro) -

vBulletin Mods & Addons Copyright © 2026 DragonByte Technologies Ltd.